OAuth 2.0 Client Credentials Flow für Machine-to-Machine-Kommunikation

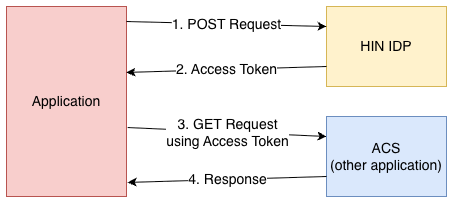

Das Diagramm illustriert den OAuth 2.0 Client Credentials Flow zwischen dem ACS (Drittsoftware) und dem ACS (andere Drittsoftware) unter Verwendung des HIN Identity Providers (IDP).

Schritt-für-Schritt-Erklärung:

- POST Request mit Client Credentials an HIN (IDP): Die Applikation sendet einen POST Request mit seinen Client Credentials an HIN (IDP), um ein Access Token zu erhalten.

Hinweis: Im Client Credentials Flow entfällt die Anforderung eines Auth Codes. - Access Token von HIN (IDP): HIN (IDP) validiert die Client Credentials und antwortet mit einem Access Token, das an die Applikation gesendet wird.

- Zugriff auf geschützte Ressourcen mit Access Token: Die Applikation verwendet das Access Token, um einen GET Request an den ACS (andere Applikation) zu senden und auf die geschützten Ressourcen zuzugreifen.

- Datenübertragung zwischen ACS (andere Drittsoftware) und ACS (andere Applikation): Der ACS (andere Applikation) validiert das Access Token und ermöglicht den Zugriff auf die angeforderten Daten, die anschliessend an die Applikation übertragen werden.